Võ Nguyên Thoại

Contents

- 1. HTTP Strict Transport Security là gì?

- 2. HSTS hoạt động như thế nào?

- 3. HSTS có an toàn không?

- 4. Ưu điểm và nhược điểm khi sử dụng HSTS là gì?

- 5. Thêm tên miền vào danh sách tải trước HSTS như thế nào?

- 6. Xóa tên miền khỏi bộ nhớ cache HSTS trong trình duyệt bằng cách nào?

- 7. Cài đặt HSTS cho Nginx

- 8. Cách tắt HSTS cho Nginx

- 9. Nên dùng HTTP hay HSTS?

Nhằm tăng cường bảo mật thông tin, áp dụng các giao thức an toàn là yêu cầu thiết yếu để bảo vệ thông tin quan trọng của người dùng và dữ liệu trực tuyến của cá nhân hay doanh nghiệp. Một trong những giải pháp bảo mật được áp dụng phổ biến hiện nay là HTTP Strict Transport Security (HSTS). Vậy HSTS là gì và cơ chế này hoạt động ra sao? Bài viết dưới đây MONA Host sẽ chia sẻ chi tiết cách thức hoạt động và hướng dẫn cài đặt HSTS trên Nginx để đảm bảo an toàn cho hệ thống của bạn.

HTTP Strict Transport Security là gì?

Đầu tiên, chúng ta cùng tìm hiểu tổng quan khái niệm HSTS là gì. Đây là một cơ chế bảo mật được phát triển để nâng cao độ an toàn cho các kết nối trực tuyến. HSTS được xem là một tiêu chuẩn do các công ty công nghệ hàng đầu giới thiệu nhằm bảo vệ người dùng khỏi các cuộc tấn công man-in-the-middle (MITM), nơi tin tặc có thể can thiệp và đánh cắp dữ liệu bằng cách chuyển hướng kết nối từ HTTPS sang HTTP không mã hóa.

HSTS (HTTP Strict Transport Security) là một tiêu chuẩn bảo mật quan trọng được thiết kế để tăng cường sự an toàn cho các kết nối web, đặc biệt là những trang web nhạy cảm. Tiêu chuẩn này được phát triển nhằm ngăn chặn các cuộc tấn công kiểu man-in-the-middle (MITM), nơi tin tặc có thể đánh cắp dữ liệu bằng cách chuyển hướng lưu lượng từ kết nối HTTPS an toàn sang HTTP không mã hóa. Khi một trang web triển khai HSTS, trình duyệt sẽ buộc sử dụng HTTPS cho tất cả các kết nối đến trang web đó và từ chối bất kỳ chứng chỉ SSL/TLS nào không hợp lệ.

HSTS hoạt động thông qua một chính sách gọi là chính sách HSTS, được gửi tới trình duyệt dưới dạng trường tiêu đề HTTP (Strict-Transport-Security) trong phản hồi từ máy chủ. Chính sách này bao gồm thời gian lưu trữ và áp dụng hướng dẫn, cũng như tùy chọn bắt buộc HTTPS cho các miền phụ. HSTS không chỉ giúp bảo vệ dữ liệu mà còn đảm bảo rằng người dùng luôn truy cập trang web thông qua kết nối mã hóa an toàn.

Được chỉ định trong RFC 6797, HSTS là một phần quan trọng của giao thức HTTPS, mang lại sự bảo mật tối đa cho các kết nối web, giúp bảo vệ người dùng khỏi các mối đe dọa tiềm ẩn trên môi trường mạng.

>>> HTTP và HTTPS khác nhau như thế nào?

HSTS hoạt động như thế nào?

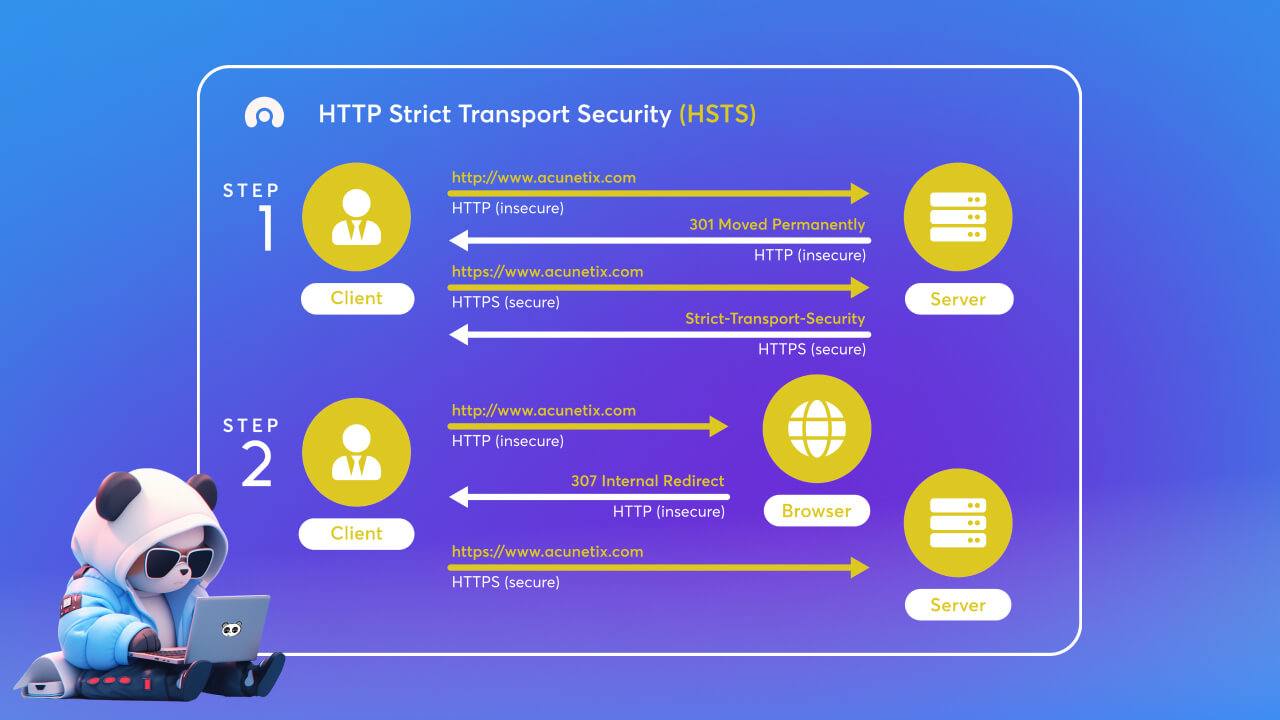

Vậy cách thức hoạt động của HSTS là gì? HSTS (HTTP Strict Transport Security) hoạt động bằng cách yêu cầu trình duyệt chỉ sử dụng kết nối HTTPS an toàn khi truy cập một trang web được cấu hình với cơ chế này. Khi một trang web triển khai HSTS, quy trình diễn ra như sau:

- Kết nối ban đầu: Lần đầu tiên khi trình duyệt kết nối đến một trang web đã kích hoạt HSTS, máy chủ sẽ gửi về một phản hồi HTTP chứa tiêu đề Strict-Transport-Security (STS).

- Lưu trữ thông tin: Trình duyệt sẽ lưu trữ thông tin từ tiêu đề STS và ghi nhớ yêu cầu sử dụng HTTPS cho các kết nối sau đó. Thông thường, thời gian lưu trữ thông tin này là một năm hoặc thời gian mà máy chủ quy định.

- Kết nối an toàn tự động: Sau khi thông tin đã được lưu trữ, trình duyệt sẽ tự động chuyển đổi mọi yêu cầu tới trang web từ HTTP sang HTTPS mà không cần kiểm tra lại tiêu đề STS mỗi lần.

- Ngăn ngừa tấn công SSL/TLS Stripping: Một trong những lợi ích chính của HSTS là ngăn chặn các cuộc tấn công SSL/TLS Stripping, trong trường hợp tin tặc cố gắng buộc trình duyệt sử dụng giao thức HTTP thay vì HTTPS. HSTS giúp bảo vệ người dùng khỏi các mối nguy này bằng cách buộc sử dụng HTTPS cho mọi kết nối.

HSTS có an toàn không?

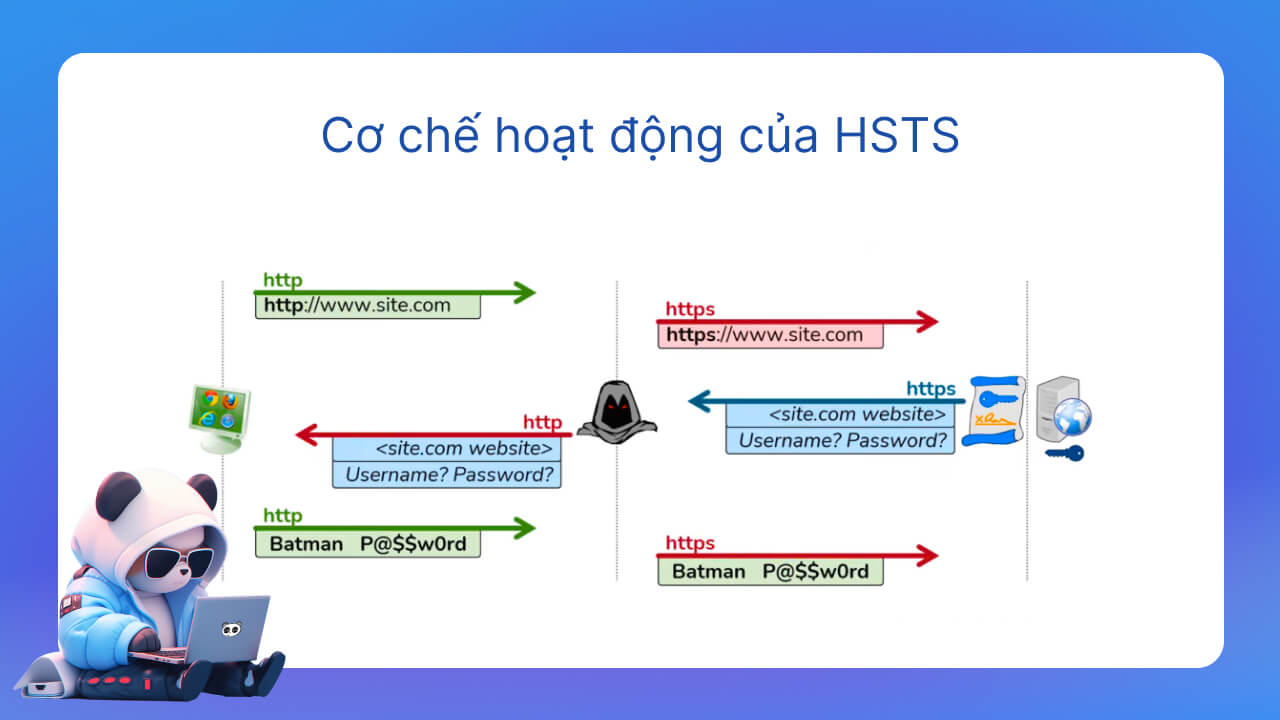

HSTS (HTTP Strict Transport Security) là một công nghệ bảo mật mạnh mẽ, giúp bảo vệ website khỏi các cuộc tấn công kiểu man-in-the-middle (MITM) bằng cách buộc sử dụng kết nối HTTPS an toàn. Tuy nhiên, ở lần truy cập đầu tiên, nếu tiêu đề HSTS được thêm qua kết nối HTTP, hacker có thể xóa hoặc sửa tiêu đề này trong quá trình tấn công MITM. Chỉ khi tiêu đề HSTS được phân phối qua HTTPS thì nó mới đảm bảo an toàn và đáng tin cậy.

HSTS hoạt động dựa trên khoảng thời gian thiết lập trong max-age, đảm bảo trình duyệt luôn kết nối bằng HTTPS trong thời gian quy định (thường kéo dài đến 2 năm). Mỗi khi trình duyệt đọc tiêu đề HSTS, khoảng thời gian max-age sẽ được làm mới, giúp duy trì sự bảo vệ liên tục. Tuy nhiên, nếu trình duyệt không truy cập trang web trong thời gian này, website sẽ được xem như một trang mới, và kết nối sẽ không còn được bảo vệ bởi HSTS.

Để tăng cường an toàn, bạn có thể sử dụng danh sách tải trước HSTS (HSTS Preload List). Khi một website được thêm vào danh sách này, trình duyệt sẽ kiểm tra và buộc sử dụng HTTPS ngay từ lần truy cập đầu tiên, loại bỏ nguy cơ bị tấn công qua kết nối HTTP.

Tuy nhiên, HSTS cũng có giới hạn, chẳng hạn như dễ bị tấn công nếu hệ thống bị khuếch đại dựa trên NTP và client hết hạn HSTS. Vì vậy, để tối ưu hóa an toàn, bạn cần kết hợp HSTS với các biện pháp bảo mật khác và luôn cập nhật hệ thống thường xuyên.

Ưu điểm và nhược điểm khi sử dụng HSTS là gì?

Khi triển khai HSTS, các trang web sẽ được bảo vệ tránh khỏi nhiều mối đe dọa bảo mật. Tuy nhiên, cũng như bất kỳ giải pháp bảo mật nào, HSTS cũng có những ưu điểm và nhược điểm riêng.

Ưu điểm của cơ chế bảo mật HSTS:

- Tiết kiệm tài nguyên máy chủ

- Giảm thời gian tải trang, tăng tốc độ truy cập

- Ngăn các cuộc tấn công man-in-the-middle bằng cách buộc kết nối qua HTTPS

- Cải thiện thứ hạng trên các công cụ tìm kiếm, tối ưu hóa SEO

- Nếu người dùng truy cập vào trang web từ các liên kết giới thiệu (referral), HSTS sẽ đảm bảo kết nối luôn được mã hóa và an toàn.

Nhược điểm của cơ chế bảo mật HSTS:

- Yêu cầu sử dụng SSL: Khi HSTS được kích hoạt, website yêu cầu chứng chỉ SSL hợp lệ. Nếu chứng chỉ SSL hết hạn hoặc gặp vấn đề, người dùng sẽ không thể truy cập trang web.

- Khả năng tương thích kém: Một số trình duyệt hoặc hệ thống cũ có thể không tương thích tốt với HSTS, gây ra vấn đề trong việc thiết lập kết nối an toàn.

Thêm tên miền vào danh sách tải trước HSTS như thế nào?

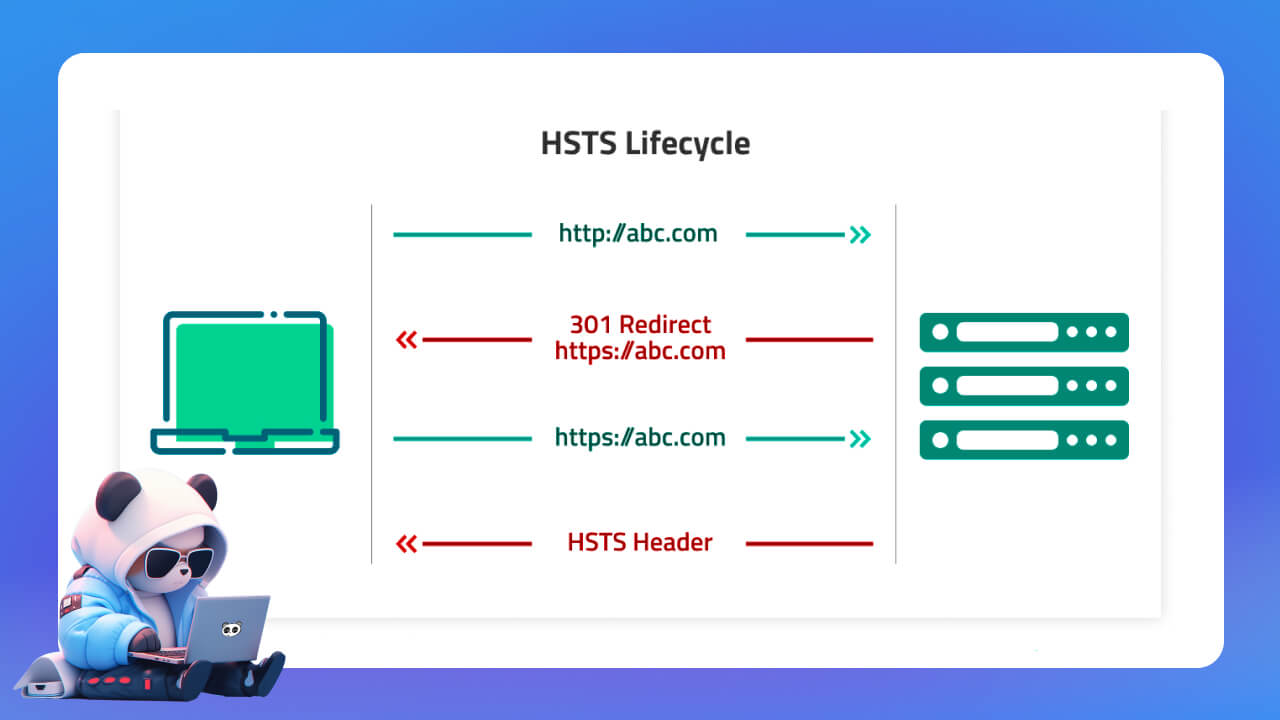

Để tên miền được thêm vào danh sách tải trước HSTS, website của bạn cần đáp ứng một số yêu cầu kỹ thuật quan trọng. Đầu tiên, trang web phải có chứng chỉ SSL hợp lệ và sử dụng mã hóa cập nhật.

Tiếp theo, website cần chuyển hướng từ HTTP sang HTTPS cho cả miền chính và các miền phụ. Bên cạnh đó, bạn cũng cần cung cấp tiêu đề HSTS Strict-Transport-Security: max-age=31536000; includeSubDomains; preload cho miền cơ sở.

Sau khi các yêu cầu trên được hoàn thành, bạn có thể gửi miền của mình thông qua biểu mẫu trên trang hstspreload.org. Nếu đủ điều kiện, miền sẽ được thêm vào danh sách tải trước HSTS. Tuy nhiên, quá trình này diễn ra không quá nhanh và việc xóa miền cũng khá phức tạp. Vì vậy, bạn chỉ nên thêm tên miền khi chắc chắn có thể duy trì HTTPS lâu dài.

Xóa tên miền khỏi bộ nhớ cache HSTS trong trình duyệt bằng cách nào?

Khi một tên miền được thêm vào danh sách tải trước HSTS, trình duyệt sẽ ghi nhớ thông tin này trong bộ nhớ cache để đảm bảo kết nối luôn được thực hiện qua HTTPS. Vậy cách để xóa tên miền khỏi bộ nhớ cache HSTS là gì và quy trình như thế nào?

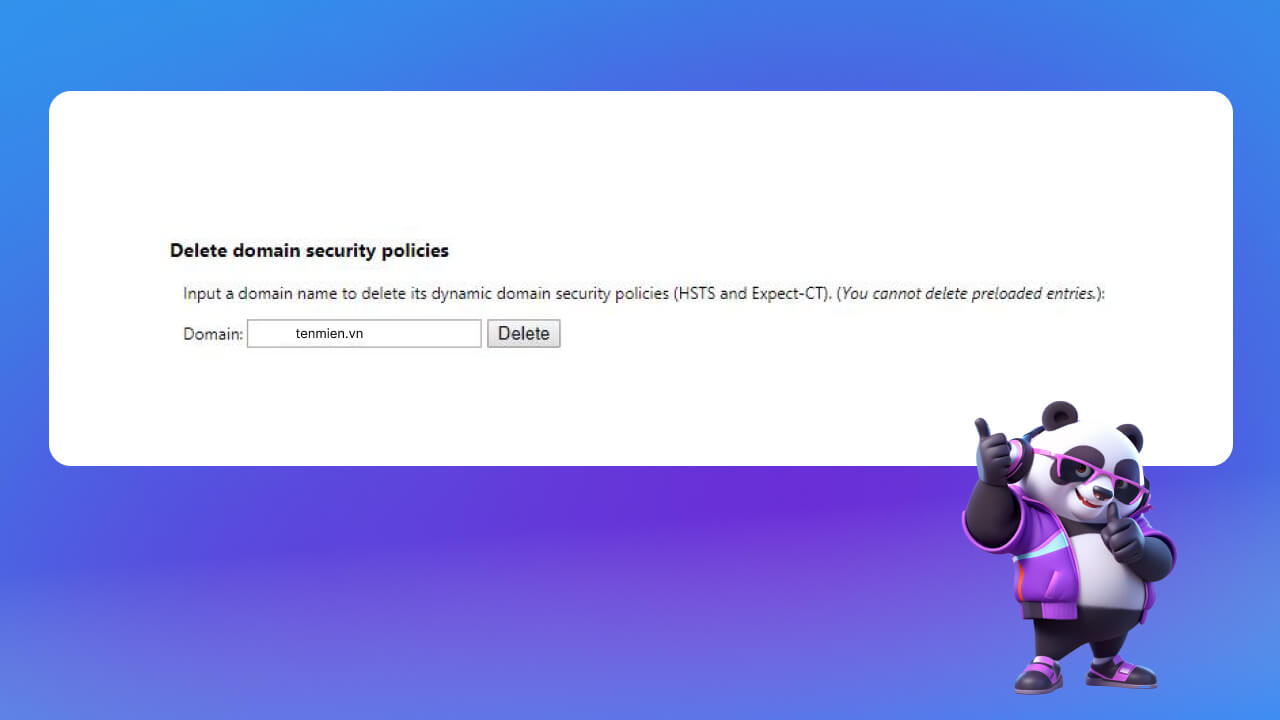

Xóa khỏi Google Chrome

Để xóa miền khỏi bộ nhớ cache HSTS trên Google Chrome, bạn có thể làm theo các bước sau:

Mở trình duyệt và truy cập vào đường dẫn chrome://net-internals/#hsts.

Tại mục “Delete domain security policies“, nhập tên miền bạn muốn xóa.

Nhấn nút “Delete” để xóa tên miền khỏi bộ nhớ cache.

Để xác minh, ở phần “Query HSTS/PKP“, nhập lại tên miền và chọn “Query”.

Nếu xuất hiện thông báo “Not found“, quá trình xóa đã thành công.

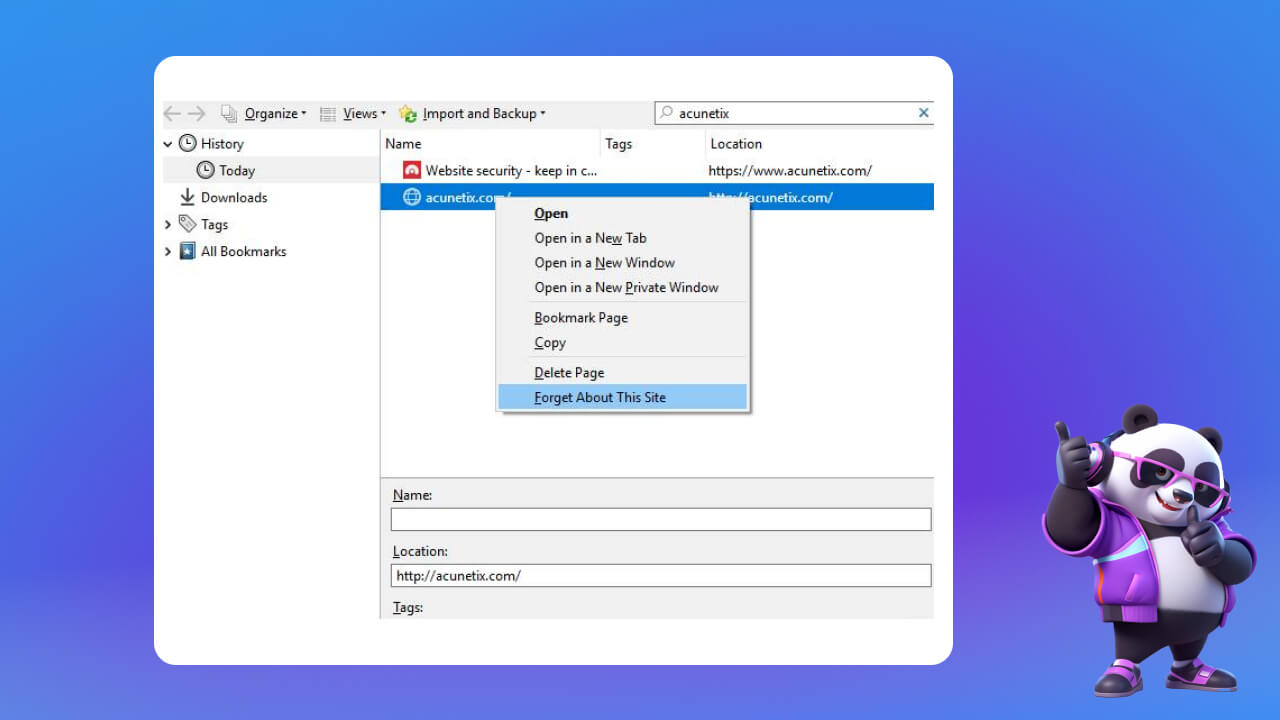

Xóa khỏi Mozilla Firefox

Cách thực hiện xóa miền khỏi bộ nhớ cache HSTS trên Mozilla Firefox như sau:

Đảm bảo đóng tất cả các tab liên quan đến website cần xóa.

Gõ tên miền muốn xóa vào thanh tìm kiếm.

Nhấp chuột phải vào tên miền và chọn “Forget About This site”.

Cuối cùng hãy khởi động lại Firefox.

Xóa khỏi Apple Safari

Để xóa thông tin HSTS trên Apple Safari, bạn thực hiện quy trình sau:

- Đóng trình duyệt Safari.

- Xóa tệp HSTS.plist trong thư mục: ~/Library/Cookies.

- Mở lại Safari để hoàn tất quá trình.

Xóa khỏi Microsoft Internet Explorer và Microsoft Edge

Với các trình duyệt Microsoft như Internet Explorer và Microsoft Edge, bạn không thể trực tiếp xóa miền khỏi bộ nhớ cache HSTS. Tuy nhiên, bạn có thể tạm thời vô hiệu hóa HSTS trong Internet Explorer 11 trên các hệ điều hành Windows 7 và Windows 8.

Cài đặt HSTS cho Nginx

Để cấu hình HSTS cho Nginx, bạn cần thêm header Strict-Transport-Security vào cài đặt vhost của mình. Cụ thể, bạn có thể sử dụng lệnh sau:

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always;

Trong đó:

- max-age=31536000: Thiết lập thời gian lưu trữ header HSTS trong 1 năm.

- includeSubDomains: Áp dụng HSTS cho cả các tên miền con.

- always: Đảm bảo header được áp dụng cho tất cả các phản hồi, bao gồm các lỗi nội bộ.

Nếu bạn muốn thêm tên miền vào danh sách tải trước HSTS, bạn cần bổ sung tham số preload:

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always; preload

Như vậy, bạn đã cài đặt thành công HSTS cho Nginx, giúp tăng cường bảo mật cho website của bạn. Việc hiểu rõ HSTS là gì và cách cấu hình chính xác sẽ đảm bảo mọi kết nối đều sử dụng HTTPS an toàn.

Cách tắt HSTS cho Nginx

Để tắt HSTS trên Nginx, bạn chỉ cần cài đặt giá trị max-age=0 trong header Strict-Transport-Security. Cụ thể như lệnh sau:

add_header Strict-Transport-Security "max-age=0; includeSubDomains" always;

Nên dùng HTTP hay HSTS?

Việc lựa chọn giữa HTTP và HTTPS/HSTS tùy thuộc vào mức độ bảo mật của ứng dụng web bạn đang triển khai. Mỗi giao thức có những ưu điểm và nhược điểm riêng, phù hợp với các mục đích sử dụng khác nhau.

HTTP (HyperText Transfer Protocol)

- HTTP là giao thức truyền tải dữ liệu thông thường mà không có mã hóa.

- Dữ liệu được truyền dưới dạng văn bản thuần túy, do đó dễ bị nghe lén và tấn công.

- Phù hợp cho các trang web tĩnh, không yêu cầu bảo mật cao.

HTTPS (HTTP Secure) và HSTS

- HTTPS sử dụng giao thức SSL/TLS để mã hóa dữ liệu, bảo vệ thông tin khỏi các cuộc tấn công.

- Đảm bảo tính toàn vẹn và bảo mật cho dữ liệu, cũng như xác thực máy chủ.

- HSTS là chính sách bảo mật bổ sung, yêu cầu trình duyệt chỉ kết nối qua HTTPS, giúp tăng cường bảo mật.

- Đây là sự lựa chọn hàng đầu cho các ứng dụng web hiện đại, đặc biệt là các trang web yêu cầu bảo mật cao như ngân hàng, thương mại điện tử.

Hy vọng thông qua bài viết này, bạn sẽ hiểu được khái niệm cũng như chức năng của HSTS là gì. Cơ chế bảo mật này sẽ giúp bảo vệ các kết nối HTTPS, đảm bảo rằng mọi dữ liệu truyền tải đều được mã hóa và an toàn. Việc cài đặt HSTS cho Nginx là một bước quan trọng trong việc nâng cao bảo mật cho website, đặc biệt đối với các trang web yêu cầu bảo mật cao. Nếu bạn có bất kỳ thắc mắc về HTTP Strict Transport Security, hãy để lại bình luận để đội ngũ MONA Host giải đáp cho bạn nhé.

Bài viết liên quan

Đăng ký để nhận các bài nghiên cứu, blog, thông tin mới nhất từ chúng tôi