Võ Nguyên Thoại

Contents

- 1. SSH là gì?

- 2. Cách hoạt động của SSH

- 3. Khi nào nên sử dụng SSH

- 4. Ưu điểm của SSH là gì?

- 5. Các kỹ thuật mã hóa trong SSH là gì?

- 6. Các giai đoạn xử lý mã hóa của giao thức SSH

- 7. Một số vấn đề bảo mật liên quan đến SSH

- 8. Điểm khác nhau giữa giao thức SSL/TLS, Telnet và SSH là gì?

- 9. Cách sử dụng SSH để kết nối với Server Linux

- 10. Một số câu lệnh SSH thông dụng

- 11. Các câu hỏi thường gặp về SSH là gì?

SSH là một giao thức mạng được sử dụng rộng rãi hiện nay. Giao thức mạng này phát triển nhằm thay thế các giao thức kết nối không an toàn như Telnet. SSH cung cấp một phương thức mã hóa dữ liệu mạnh mẽ, đảm bảo rằng thông tin truyền tải qua mạng được bảo vệ và không thể bị đánh cắp. Vậy SSH là gì? Tại sao nên sử dụng SSH cho máy tính của bạn? Hãy MONA Host tìm hiểu ngay trong bài viết dưới đây.

SSH là gì?

SSH, hay Secure Shell, là một giao thức mạng được thiết kế giúp người dùng kết nối an toàn giữa máy tính và server. Giao thức này cho phép người dùng đăng nhập và quản lý web server từ xa qua Internet một cách an toàn. Secure Shell sử dụng các cơ chế mã hóa dữ liệu mạnh mẽ, giúp bảo vệ dữ liệu tránh khỏi những đăng nhập trái phép và các cuộc tấn công.

Điểm nổi bật của SSH là tính năng xác minh danh tính bằng khóa công khai, ngăn chặn truy cập mạo danh đảm bảo chỉ những người có quyền mới được phép truy cập vào hệ thông, đồng thời SSH thiết lập phiên làm việc bảo mật, quản lý tệp từ xa đảm bảo tính toàn vẹn và bảo mật.

Bên cạnh đó, SSH còn được sử dụng rộng rãi bởi QTV mạng để quản lý hệ thống và các ứng dụng từ xa, cho phép người dùng đăng nhập vào các máy tính khác thông qua internet và thực thi những tác vụ như thực thi lệnh, di chuyển tệp,…Đồng thời trong SSH đã bao gồm các giao thức mạng và bộ tiện ích đi kèm để triển khai các giao thức đó. Ngoài ra, SSH còn được dùng để tạo các tunnel bảo mật cho những giao thức ứng dụng chẳng hạn như dùng để chạy phiên đồ họa X Windows System.

Cách hoạt động của SSH

SSH hoạt động theo mô hình client – server, sử dụng nhiều lớp mã hóa để đảm bảo chứng thực an toàn giữa hai thiết bị từ xa. SSH được thiết kế nhằm thay thế cho các chương trình giả lập terminal hay các giao thức không an toàn như telnet, remote shell,…Bên cạnh đó SSH cũng thay thế cho các chương trình truyền file như FTP, hay remote copy (rcp).

Quá trình hoạt động của Secure Shell gồm giai đoạn chính như:

- Kết nối: Đầu tiên, máy khách sẽ gửi yêu cầu kết nối bằng địa chỉ IP, tên máy chủ hoặc số cổng SSH (mặc định là cổng 22). Máy chủ sẽ lắng nghe trên cổng SSH và phản hồi bằng cách gửi public key (khóa công khai) của nó cho máy khách.

- Xác thực: Máy khách sẽ xác minh public key của máy chủ để đảm bảo đang kết nối đúng server, thường thông qua các phương thức như mật khẩu hoặc khóa riêng tư. Khóa công khai của máy chủ thường được lưu trong tệp known_hosts của máy khách từ các lần kết nối trước, giúp tự động hóa quá trình xác minh trong tương lai.

- Mã hóa: Sau khi xác thực, máy khách tạo một phiên (session) bí mật và mã hóa nó bằng public key của máy chủ, sau đó gửi lại cho máy chủ. Máy chủ sẽ giải mã phiên này bằng private key của mình để đảm bảo bảo mật, tránh bị đánh cắp hoặc chỉnh sửa dữ liệu.

- Giao tiếp: Sau khi kết nối, máy khách có thể thực hiện các lệnh, truyền tệp hoặc chuyển tiếp cổng trên máy chủ. Máy chủ sẽ thực hiện các lệnh từ máy khách và trả về kết quả.

- Đóng kết nối: Khi phiên SSH kết thúc, kênh mã hóa sẽ đóng lại, và kết nối giữa máy khách và máy chủ sẽ bị hủy ngay lập tức. Quá trình này thường rất nhanh và không ảnh hưởng đến trải nghiệm người dùng.

Khi bạn kết nối bằng lệnh “ssh server.example.org”, SSH so sánh thông tin đăng nhập để xác thực người dùng. SSH cũng rất tiện lợi cho đăng nhập SSO, giúp người dùng đăng nhập nhanh chóng mà không cần nhập lại thông tin.

Khi nào nên sử dụng SSH

Giao thức SSH được sử dụng trong lớp thứ tư của mô hình TCP/IP để cung cấp kết nối an toàn giữa máy chủ và máy khách. SSH sử dụng các cơ chế mã hóa đặc biệt để đảm bảo tính an toàn khi truyền dữ liệu. Việc sử dụng SSH được khuyến khích trong các trường hợp sau:

- Truy cập từ xa vào máy tính: SSH là lựa chọn hàng đầu khi bạn cần truy cập và làm việc trên một máy tính từ xa. Nó thiết lập một kết nối bảo mật, đặc biệt quan trọng khi làm việc với thông tin nhạy cảm như thông tin tài khoản ngân hàng hay đăng nhập khách hàng.

- Quản lý máy chủ web: Để quản lý và cập nhật các tập tin trên máy chủ web một cách an toàn, SSH cung cấp phương thức truy cập an toàn vào dòng lệnh của máy chủ.

- Truyền tải file an toàn: Khi cần truyền tải file giữa các máy tính từ xa, SSH cung cấp cơ chế an toàn để bảo vệ dữ liệu trên đường truyền bằng cách sử dụng mã hóa.

- Tạo tunnel bảo mật: SSH cho phép tạo các tunnel bảo mật để truyền tải dữ liệu an toàn giữa các máy tính từ xa. Điều này làm giảm nguy cơ tấn công khi sử dụng các ứng dụng như Telnet hoặc FTP, nơi dữ liệu không được mã hóa mặc dù cần truyền qua mạng.

Ưu điểm của SSH là gì?

SSH giúp mã hóa dữ liệu để bảo vệ thông tin cá nhân và mật khẩu của người dùng khỏi bị đánh cắp bởi các kẻ tấn công. Ngoài ra, SSH còn hỗ trợ trong việc tạo các giao thức truyền dữ liệu khác như FTP. Dưới đây là một số lợi ích cụ thể mà SSH mang lại để bảo vệ thông tin của bạn:

- Đảm bảo an toàn khi mã hóa và truyền tải dữ liệu giữa quản trị viên và khách hàng.

- Người dùng có thể áp dụng các phương pháp mã hóa như symmetrical encryption, Asymmetric encryption, hashing để bảo vệ thông tin.

- SSH cung cấp mức độ bảo mật cao đối với các thiết bị kết nối từ xa.

- Dữ liệu trao đổi giữa khách hàng và server được mã hóa, ngăn chặn các truy cập trái phép.

- SSH đã chứng minh được tính hiệu quả trong các giải pháp bảo mật và nhận được sự tin tưởng từ người dùng.

Các kỹ thuật mã hóa trong SSH là gì?

Secure Shell (SSH) có một ưu điểm nổi bật là khả năng mã hóa dữ liệu giúp truyền tải thông tin an toàn giữa máy chủ và máy khách thông. Dưới đây một số kỹ thuật mã hóa được dùng trong SSH.

Kỹ thuật Symmetric Encryption

Trong Secure Shell, kỹ thuật Symmetric Encryption là phương pháp mã hóa hai chiều bằng khóa bí mật được chia sẻ giữa Host và Client. Phương thức kỹ thuật này cho phép cả hai bên mã hóa và giải mã thông tin giao tiếp một cách hiệu quả.

Mỗi phiên Secure Shell sử dụng một Secret Token có hạn thời gian. Nếu phiên này kết thúc mà Client hoặc Host vẫn chưa nhận được và giải mã tin nhắn, người dùng cần tạo một Key mới để đảm bảo tính bảo mật của quá trình giao tiếp. Việc này giúp ngăn chặn việc sử dụng Key cũ một cách không an toàn trong các phiên sau.

Kỹ thuật Asymmetric Encryption

SSH Asymmetric Encryption là một phương pháp mã hóa được sử dụng trong giao thức SSH để bảo vệ việc đăng nhập và xác thực người dùng. Phương pháp này sử dụng hai loại khóa: khóa công khai (public key) và khóa bí mật (private key).

Khóa công khai được chia sẻ với các máy chủ từ xa nhằm đảm bảo tính xác thực và bảo mật khi đăng nhập. Khi một máy khách SSH muốn kết nối, nó sẽ yêu cầu máy chủ cung cấp khóa công khai. Máy khách sau đó sẽ dùng khóa này để mã hóa thông tin đăng nhập trước khi gửi đi.

Máy chủ từ xa sẽ sử dụng khóa bí mật của mình để giải mã thông tin và xác thực máy khách. Nếu thông tin đăng nhập đúng, máy khách sẽ được truy cập vào hệ thống. SSH Asymmetric Encryption giúp ngăn chặn các cuộc tấn công như mạo danh người dùng, đảm bảo an toàn và bảo mật cho kết nối mạng giữa các thiết bị từ xa.

Kỹ thuật Hashing

Hashing là phương pháp mã hóa phổ biến, phương thức này sẽ tạo ra một mã hash từ một đầu vào duy nhất mà không thể dễ dàng đảo ngược để tìm lại đầu vào ban đầu. Quá trình này giúp cho Client có thể tạo ra một mã băm từ thông điệp của mình, và mã băm này được sử dụng để xác thực thông điệp, đảm bảo tính toàn vẹn và nguyên bản của dữ liệu đã truyền.

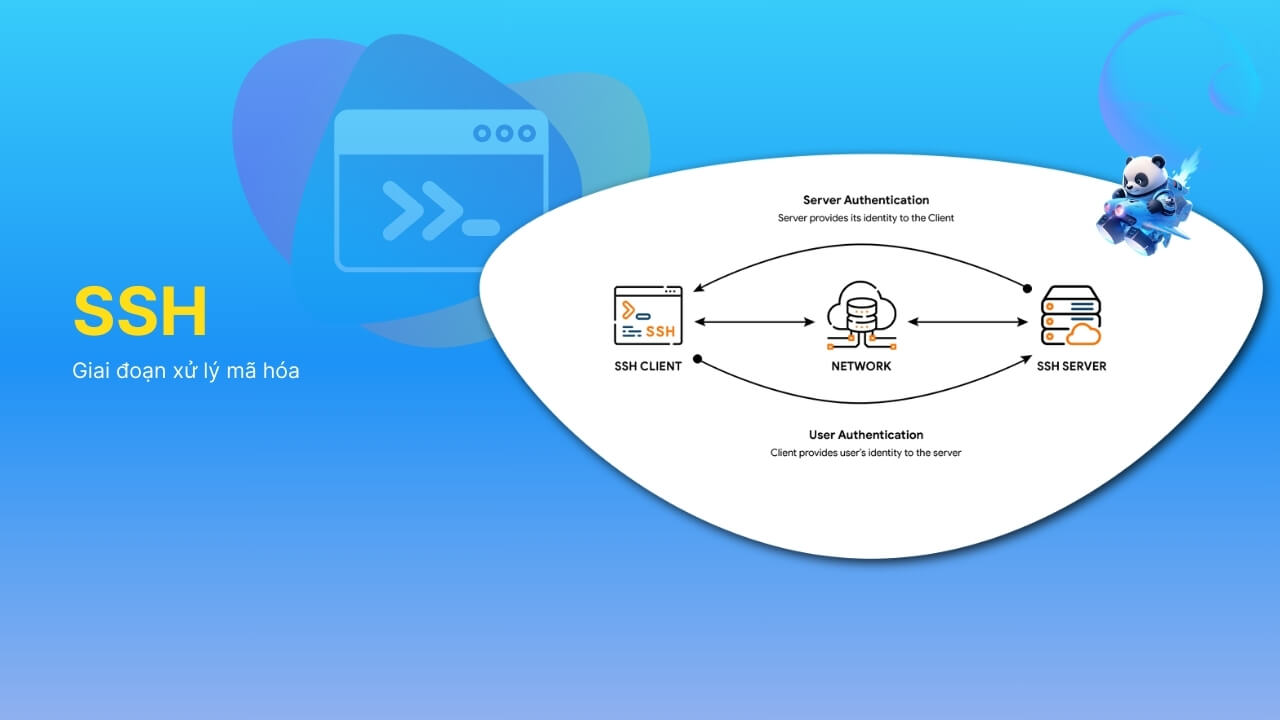

Các giai đoạn xử lý mã hóa của giao thức SSH

Quá trình xử lý mã hóa bao gồm hai giai đoạn chính. Đầu tiên, cả hai bên phải đồng ý sử dụng một chuẩn mã hóa nhất định để đảm bảo tính bảo mật của giao tiếp. Sau đó, người dùng phải được xác thực. Nếu thông tin đăng nhập hợp lệ, người dùng sẽ được cấp quyền truy cập.

Giai đoạn Session Encryption Negotiation

Khi client cố gắng kết nối đến server qua TCP, server sẽ đưa ra giao thức mã hóa và các phiên bản mà nó hỗ trợ. Nếu client cũng hỗ trợ giao thức và phiên bản tương ứng, thỏa thuận sẽ được thiết lập và quá trình kết nối sẽ bắt đầu sử dụng giao thức đó. Server cũng cung cấp một khóa công khai đối xứng mà client sử dụng để xác minh tính hợp lệ của server.

Sau khi thỏa thuận được thiết lập, cả client và server sử dụng thuật toán gọi là Diffie-Hellman Key Exchange để tạo ra một khóa đối xứng. Thuật toán này cho phép cả hai bên có cùng một khóa chia sẻ được sử dụng để mã hóa toàn bộ thông tin giao tiếp sau này.

Giai đoạn chứng thực người dùng

Bước cuối cùng là khi người dùng nhận được quyền truy cập vào máy chủ sau khi xác thực thông tin đăng nhập. Họ sẽ được yêu cầu nhập tên người dùng trước, sau đó là mật khẩu. Các thông tin này sau đó được truyền an toàn qua một kênh bảo mật đối xứng, đảm bảo rằng không có bên thứ ba nào có thể giành được chúng.

Mặc dù mật khẩu đã được mã hóa, việc sử dụng mật khẩu không được khuyến khích để thiết lập kết nối. Nguyên nhân chính là vì các kỹ thuật tấn công như brute force có thể dò ra mật khẩu mặc định hoặc dễ đoán, từ đó dẫn đến nguy cơ mất quyền kiểm soát tài khoản. Các chuyên gia bảo mật khuyến nghị người dùng nên sử dụng SSH Key Pair.

Một số vấn đề bảo mật liên quan đến SSH

Các khóa SSH lưu trữ trên hệ thống client có thể tăng lên theo thời gian, nên việc quản lý host key hiệu quả, nhất là với nhân viên IT, là rất quan trọng. File known_hosts của SSH chứa thông tin có thể giúp kẻ tấn công truy cập vào hệ thống từ xa đã được xác thực.

Vì thế, doanh nghiệp cần xây dựng quy trình chuẩn để kiểm soát các file này. Các lập trình viên cũng phải cẩn trọng khi sử dụng các lệnh SSH trong script, vì việc chèn user ID và password có thể gây rò rỉ thông tin. Một lỗ hổng bảo mật như Shellshock trong Bash có thể khai thác qua SSH, nhưng đây là vấn đề của Bash, không phải SSH.

Điểm khác nhau giữa giao thức SSL/TLS, Telnet và SSH là gì?

Telnet là một trong những giao thức Internet đầu tiên trong khi giao thức SSL/TLS có thể xem như phiên bản đầy đủ của Secure Shell. Cả ba đều có những điểm tương đồng về tính năng, tuy nhiên cả ba giao thức vẫn có sự khác biệt, cùng tìm hiểu bảng dưới đây nhé.

| Tiêu chí so sánh | SSH | SSL/TLS | Telnet |

| Vị trí Port chạy | Port 22 | Port 22 | Port 23 |

| Tính an toàn | Rất an toàn | Kém an toàn | Kém an toàn |

| Cơ chế mã hóa | Public Key | Public Key | Truyền văn bản đơn thuần |

| Hệ thống phù hợp | Public Network | Public Network | Private Network |

| Hệ điều hành tương thích | Tất cả hệ điều hành | Tất cả hệ điều hành | Linux và Windows |

| Chức năng | Điều khiển máy chủ từ xa, kết nối giữa máy khách và máy trạm | Kiểm soát, điều khiển Server từ xa | Kiểm soát, điều khiển Server từ xa |

Cách sử dụng SSH để kết nối với Server Linux

Để hiểu rõ về SSH là gì không đơn giản chỉ dừng lại ở khái niệm. Điều quan trọng hơn là biết cách áp dụng nó vào thực tế. Dưới đây là hướng dẫn cài đặt và kết nối SSH cho server Linux, nhằm giúp bạn thực hiện các thao tác quản trị hệ thống một cách hiệu quả.

Thiết lập Server Linux chấp nhận liên kết

Để thiết lập kết nối SSH cho máy chủ Linux, trước hết bạn cần thực hiện một số bước cấu hình cơ bản. Tùy thuộc vào phần cứng và phiên bản Linux, bạn cần điều chỉnh cài đặt cho phù hợp. Sau khi tải công cụ về, bạn mở Terminal bằng cách nhấn tổ hợp phím Ctrl + Alt + T và nhập lệnh “sudo apt-get update”.

Trước khi cài đặt OpenSSH, hãy kiểm tra và cập nhật các chương trình hiện có bằng lệnh “sudo apt-get upgrade” trong Terminal. Khi quá trình cập nhật hoàn tất, bạn tiếp tục nhập lệnh “sudo apt-get install openssh-server” để cài đặt OpenSSH.

Thiết lập cài đặt SSH cho Server

Sau khi hoàn tất việc thiết lập kết nối, bước tiếp theo là chỉnh sửa cấu hình cơ bản. Để làm điều này, bạn mở Terminal, truy cập file cấu hình SSH bằng lệnh “sudo nano /etc/ssh/sshd_config”. Theo mặc định, SSH Server hoạt động trên cổng 22. Để tăng cường bảo mật, bạn nên đặt mật khẩu phức tạp.

Trong phần Port, tìm dòng MaxAuthTries và nhập giá trị bạn muốn. Ví dụ, nếu muốn giới hạn số lần đăng nhập tối đa là 4, bạn chỉ cần nhập “MaxAuthTries 4”. Khi đã cài đặt xong OpenSSH, SSH Server sẽ bắt đầu chạy.

Để kiểm tra trạng thái của SSH Server, bạn sử dụng lệnh “sudo service ssh status”. Nếu không muốn chạy SSH, bạn có thể dừng nó bằng lệnh “sudo service ssh stop”.

Một số câu lệnh SSH thông dụng

Sau khi đã tìm hiểu SSH là gì và cách giao thức này hoạt động, việc biết một số câu lệnh SSH cơ bản sẽ giúp bạn thuận tiện hơn trong quá trình làm quen với giao thức này. Dưới đây là một số lệnh SSH phổ biến mà bạn có thể sử dụng khi làm việc:

- ls: Lấy danh sách các file và thư mục trong thư mục hiện tại.

- cd: Di chuyển đến một thư mục mới.

- mkdir: Tạo một thư mục mới.

- touch: Tạo một tập tin mới.

- rm: Xóa tập tin hoặc thư mục.

- cat: Xem nội dung của một tập tin.

- pwd: Hiển thị đường dẫn của thư mục hiện tại.

- cp: Sao chép tập tin hoặc thư mục đến một vị trí mới.

- mv: Di chuyển hoặc đổi tên tập tin và thư mục.

- find: Tìm kiếm tập tin hoặc thư mục theo các tiêu chí như tên, kích thước, và loại tệp.

Các câu hỏi thường gặp về SSH là gì?

Bên cạnh những thắc mắc liên quan đến các vấn xoay quanh SSH là gì, người dùng còn có một số câu hỏi phổ biến về giao thức này cần được giải đáp.

SSH Key là gì?

SSH Key là một cặp mã hóa bao gồm khóa riêng tư và khóa công khai, được áp dụng trong giao thức SSH (Secure Shell). Khóa riêng tư được giữ bí mật và dùng để giải mã các thông tin được gửi từ khóa công khai, trong khi khóa công khai được chia sẻ công khai và dùng để mã hóa dữ liệu trước khi gửi đi.

OpenSSH là gì?

OpenSSH là một bộ công cụ mã nguồn mở được sử dụng để cung cấp các tiện ích mạng liên quan đến bảo mật máy tính, chủ yếu dựa trên giao thức SSH (Secure Shell). Nó giúp bảo vệ thông tin liên lạc mạng bằng cách mã hóa giao thông mạng thông qua các phương thức mã hóa đa dạng và cung cấp các tính năng đường hầm an toàn.

Các phương pháp mã hóa của SSH có an toàn hay không?

Nhìn chung, phương pháp mã hóa trong SSH được coi là rất an toàn và khó bị tấn công. Tuy nhiên, không có hệ thống bảo mật nào là không thể bị xâm nhập hoàn toàn. Dưới đây là một số rủi ro tiềm ẩn liên quan đến việc sử dụng mã hóa trong SSH:

- Lỗ hổng phần mềm có thể xuất hiện.

- Nguy cơ bị tấn công bằng cách đoán mật khẩu.

- Khả năng bị tấn công trung gian (Man-in-the-middle attack).

Các phần mềm quản trị hệ thống nào có thể được tích hợp với SSH?

Để tăng cường hiệu quả công việc, SSH có thể tích hợp với các phần mềm quản trị hệ thống. Điều này mang lại nhiều lợi ích như tự động hóa các tác vụ quản trị, quản lý tập trung đa máy chủ, cải thiện bảo mật và tăng cường khả năng hợp tác.

Hy vọng qua bài viết này, bạn đã có cái nhìn rõ ràng hơn về SSH là gì và tại sao nó quan trọng trong việc quản lý các máy chủ và kết nối an toàn. SSH không chỉ là một giao thức truy cập từ xa mà còn là công cụ mạnh mẽ giúp bảo vệ dữ liệu của bạn trong quá trình trao đổi thông tin trên mạng. Với tính năng mã hóa mạnh mẽ và khả năng xác thực an toàn, SSH đã trở thành công cụ không thể thiếu đối với các quản trị viên hệ thống và những người làm việc trong lĩnh vực công nghệ thông tin.

Bài viết liên quan

Đăng ký để nhận các bài nghiên cứu, blog, thông tin mới nhất từ chúng tôi